نصب باج افزار بر روی ابزارهای متصل به شبکه توسط هکرها

به گزارش مجله کیف ابزار، محققان تاکنون 23 حفره امنیتی مختلف را شناسایی کردهاند که هکرها بدون نیاز به احراز هویت میتوانند به راحتی از آنها برای مقاصد باجخواهی استفاده کنند و با ایجاد اختلال و غیرفعالسازی ابزارهای متصل به شبکه، باعث ایجاد مشکلات جدی در خطوط مونتاژ و تولید ابزارهای دقیق و حساس شرکتهای بزرگ در سراسر جهان شوند.

وجود این حفرهها و نقاط آسیبپذیری در روز سهشنبه توسط محققان شرکت امنیتی Nozomi بر روی دستگاه Bosch Rexroth Handheld Nutrunner NXA015S-36V-B گزارش شد. این دستگاه به صورت بیسیم به شبکه داخلی شرکتها متصل میشود و به مهندسان اجازه میدهد تا میزان گشتاور موردنیاز برای اتصال مطمئن پیچها و سایر بخشهای مکانیکی را به صورت بسیار دقیق مشخص کنند.

زیرا استفاده از گشتاور کمتر از حد استاندارد باعث شُل شدن پیچها میشود و احتمال داغ شدن دستگاهها و به دنبال آن خطر آتشسوزی را افزایش میدهد؛ از سوی دیگر سفت کردن بیش از حد اتصالات نیز باعث بریده شدن رزوهها و پس از آن ایجاد حالت لقی در اتصالات میشود که در هر دو مورد میتوان به اهمیت انتخاب و اعمال گشتاور مناسب پی برد.

شناسایی موارد امنیتی در ابزار Nutrunner شرکت Bosch

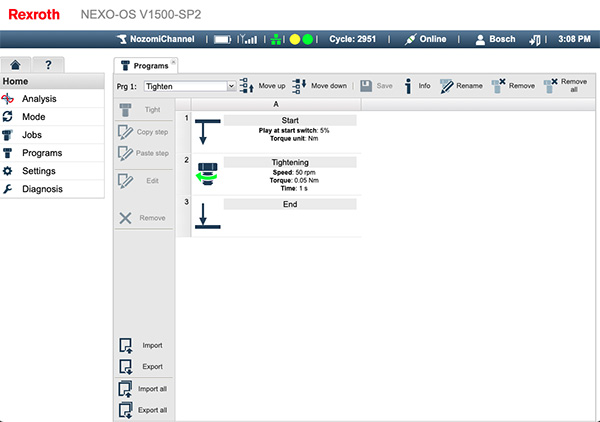

دستگاه Nutrunner دارای یک نمایشگر سطح گشتاور است که دارای تاییدیه و پشتیبانی رسمی از سوی انجمن مهندسان کشور آلمان بوده و از سال 1999 در صنعت خودروسازی مورد استفاده قرار میگیرد. همچنین رابط کاربری این دستگاه، NEXO-OS نام دارد که از طریق یک سیستم مدیریتی مبتنی بر مرورگر کنترل میشود.

بر اساس اظهارات محققان شرکت Nozomi این دستگاه دارای 23 حفره یا باگ امنیتی است که از آنها میتوان برای نصب بدافزار بر روی دستگاه و ایجاد اختلال در کلیه سیستمهای متصل به شبکه استفاده کرد. به طور مثال میتوان تنظیمات مربوط به مقادیر گشتاور را به شکل کاملا مخفیانه و بدون هیچگونه علامت ظاهری در وضعیت نمایشگر دستگاه تغییر داد.

به دنبال این موضوع، شرکت بوش با انتشار بیانیهای اعلام کرد که موضوع امنیت، همواره به عنوان اولویت اصلی این شرکت بوده و بلافاصله پس از دریافت پیام از سوی شرکت Nozomi به دنبال انتشار یک بسته اصلاحی (Patch) برای حل موارد مطرحشده است و این پچ اصلاحی تا پایان ماه ژانویه، منتشر و بر روی کلیه سیستمهای مرتبط نصب خواهد شد.

در پیام ارسالشده از سوی محققان Nozomi آمده است که:

“حفرههای امنیتی و نقاط آسیبپذیر موجود در دستگاه Bosch Rexroth NXA015S-36V-B به یک مهاجم اجازه میدهد تا با ارسال بستههای اطلاعاتی و اجرای کدهای RCE از راه دور به طور کامل به دستورات اصلی دسترسی پیدا کرده و سیستم را در معرض خطرات جدی قرار بدهد. با دسترسی به این کنترل غیرمجاز، سناریوهای تخریبی متعددی در اختیار فرد هکر یا مهاجم قرار میگیرد که تیم Nozomi دو مورد از آنها را با موفقیت در محیط آزمایشی خود شبیهسازی کرده است.”

باجافزار: “ما به راحتی توانستیم دستگاه دریل را از کنترل کاربر خارج کنیم، بهطوریکه استفاده از دریل از طریق صفحه نمایش و کلید اصلی امکانپذیر نبود. همچنین ما با تغییر رابط گرافیکی (GUI) توانستیم یک پیام دلخواه با محتوای باجخواهی بر روی صفحه نمایش قرار بدهیم. با توجه به اینکه انجام همزمان و خودکار این عملیات خرابکارانه بر روی سیستمهای متعدد امکانپذیر است، بنابراین یک مهاجم میتواند تعداد قابل توجهی از ابزارهای موجود در خط تولید را به سرعت غیرفعال کرده و خسارات و صدمات سنگینی را به مجموعه وارد کند.”

بیشتر بخوانید: بررسی تخصصی زنجیرهای اره های زنجیری، ساختار و نحوه عملکرد

دستکاری در اجرای فرآیندها و نمایش اطلاعات: “ما توانستیم پیکربندی عملیات سفت کردن پیچها را به شکل مخفیانه تغییر بدهیم و اعداد گشتاور را نسبت به مقدار اصلی دستکاری کنیم. همچنین با ذخیره کردن اطلاعات صفحه نمایش در حافظه داخلی سیستم، توانستیم مقادیر طبیعی و نرمال را به کاربر نمایش بدهیم تا هیچ مورد مشکوکی از دستکاری و تغییر در سیستم مشاهده نشود.”

به طور کلی 23 نقطه آسیبپذیری توسط شرکت Nozomi شناسایی شده است که میتوان میزان اهمیت آنها را در بازه 5.3 تا 8.8 از 10 طبقهبندی کرد.

کارشناسان شرکت امنیتی Nozomi اعلام کردند که “یک مهاجم برای سوءاستفاده از اغلب این نقاط آسیبپذیر ابتدا باید به رابط مدیریتی مبتنی بر وب این دستگاهها دسترسی داشته باشد. اما از طرف دیگر با استفاده از کمترین سطوح دسترسی و با ایجاد یک زنجیره حمله در کنار یک نقص مهم به نام آسیبپذیری عبوری میتواند کدهای مخرب را در یک مسیر حساس، آپلود کرده و آنها را اجرا کند. همچنین یک مهاجم ناشناس با ترکیب برخی از این نقاط آسیبپذیری میتواند کنترل دستگاهها را در اختیار بگیرد.”

با اینکه دسترسی و استفاده گسترده از این نقاط ضعف و آسیبپذیریها برای بسیاری از کاربران امکانپذیر نیست اما به هر حال نفوذ یک مهاجم به داخل شبکه میتواند خطرات و آسیبهای بسیار زیادی را به دنبال داشته باشد که در سادهترین حالت میتوان به ایجاد اختلال و غیرفعالسازی کلیه ابزارهای دقیق متصل به شبکه اشاره کرد. از طرف دیگر، هکرهای سازمانی و تحت حمایت دولتها ممکن است از این نقاط آسیبپذیری به منظور ایجاد اختلال و خرابکاری بهره ببرند که در هر حالت برای جلوگیری از خطرات احتمالی، کلیه کاربران میبایست در اولین فرصت و پس از انتشار بسته اصلاحی (Patch) اقدام به بروزرسانی سیستمهای خود کنند.